MODULO IV: REDES DE COMUNICACIÓN DE DATOS Y PROTOCOLOS

MODULO IV: REDES DE COMUNICACIÓN DE DATOS Y PROTOCOLOS

ESPACIO DEL VÍDEO DEL MODULO

TABLA DE CONTENIDO DE ESTE MODULO:

1. Redes de Comunicación de Datos.

2. Clasificación de las redes.

3. Topología de redes.

4. Medios de transmisión de datos.

5. Tipos de conectores y normas en redes.

6. Estructura de redes.

7. Protocolos de Comunicación en Redes.

1. Redes

de Comunicación de Datos.

El término Red de comunicación

de datos se le da al conjunto de equipos (unidades de cómputo) y los medios

físicos y lógicos que permiten el intercambio de datos de forma bidireccional

entre los diferentes equipos a cualquier distancia que se encuentren. Las redes

de comunicación dan soporte a la forma en la que vivimos, aprendemos,

trabajamos, y jugamos en la actualidad. Proporcionan la plataforma para la

creación de servicios que permiten a otras computadoras conectarse. Esta

conexión puede ser red de área Personal (PAN),

red de área local (LAN), red de área metropolitana (MAN), y red de área

amplia (WAN) red de área global (GAN), y red virtual privada (VPN).

2.

Clasificación de las redes.

2.1.

Personal Area Network (PAN): Hoy día, muchos equipos

modernos como teléfonos inteligentes, tablets, consolas de juegos portátiles,

ordenadores portátiles o computadoras personales permiten asociarse a una red

apropiada para el intercambio de datos. Esto se puede realizar por cable y

adoptar la forma de una “Personal Area Network” o red de área personal, aunque

las técnicas de transmisión más habituales son la memoria USB o el conector

“FireWire”. Existe una variante

inalámbrica que recibe el nombre de “Wireless Personal Area Network” (WPAN),

basada en técnicas como Bluetooth (donde recibe el nombre de Piconet), Wireless

USB, insteon, IrDA, ZigBee, o Z-wave.

Debido al alcance limitado y una tasa de

transmisión de datos relativamente baja, las PAN se utilizan principalmente

para conectar periféricos en el ámbito del ocio y de los hobbies. Como por

ejemplo, el uso de auriculares inalámbricos, videoconsolas y las cámaras

digitales. En el ámbito de Internet of Things (IoT), las redes WPAN se utilizan

para la comunicación de las aplicaciones de control y monitorización con una

frecuencia de transferencia baja.

2.2.

Local Area Network (LAN): O red de área local, es una red formada

por más de un ordenador. El estándar para la conexión en este tipo de red es el

cable “Ethernet”, Otras opciones menos comunes son ARCNET, FDDI y Token Ring.

La transmisión de datos tiene lugar o bien de manera electrónica a través de

cables de cobre o mediante fibra óptica de vidrio. Este tipo de red suelen

usarse para conectar dos computadoras en una vivienda privada a miles de

computadoras en una empresa, de igual forma se puede usar como red de una

institución pública como administraciones, colegios o universidades.

2.3.

Metropolitan Area Network (MAN): O red de área metropolitana,

es una red de telecomunicaciones de banda ancha que comunica varias redes LAN

en una zona geográfica cercana. Por lo general se trata de cada una de las

sedes de una empresa que se agrupan en una MAN por medio de líneas arrendadas.

Para ello, entran en acción routers de alto rendimiento basados en fibra de

vidrio, los cuales permiten un rendimiento mayor al de internet y la velocidad

de transmisión entre dos puntos de unión distantes es comparable a la

comunicación que tiene lugar en una red LAN.

2.4.

Wide Area Network (WAN): O red de área amplia, esta comunica

puntos que se encuentran cercanos unos de los otros en regiones rurales o zonas

de aglomeraciones urbanas, las WAN se extienden por zonas geográficas como

países o continentes. El número de redes locales o terminales que forman parte

de una WAN es, en principio, ilimitado. En la mayoría de los casos, las Wide

Area Networks suelen pertenecer a una organización determinada o a una empresa

y se gestionan o alquilan de manera privada. Los proveedores de

servicios de Internet también hacen uso de este tipo de redes para conectar las

redes corporativas locales y a los consumidores a Internet.

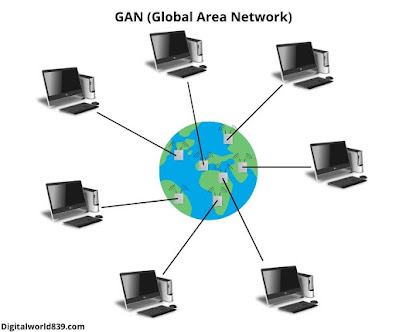

2.5. Global Area Network (GAN): El

internet es una red de área global, sin embargo no es la única red de

ordenadores de esta índole. Las empresas que también son activas a nivel

internacional mantienen redes aisladas que comprenden varias redes WAN y que

logran, así la comunicación entre los ordenadores de las empresas a nivel

mundial. Las redes GAN utilizan la infraestructura de fibra de vidrio de las

redes de área amplia y las agrupan mediante cables submarinos internacionales o

transmisiones por satélite.

2.6.

Virtual Private Network (VPN): Una red privada virutal, es

una red de comunicación virtual que utiliza la infraestructura de una red física

para asociar sistemas informáticos de manera lógica. En este sentido, se puede

tratar de todos los tipos de redes expuestos anteriormente. Lo más común es

utilizar internet como medio de transporte, ya que este permite establecer la

conexión entre todos los ordenadores a nivel mundial.

3.

Topología de redes.

Una topología de red es la

disposición de una red, incluyendo sus nodos y líneas de conexión. Hay dos

formas de definir la geometría de la red: la topología física y la topología

lógica (o de señal).

3.1.

Topología física: La topología física de una red es la

disposición geométrica real de las estaciones de trabajo.

3.1.1.

Topología de red de bus: Cada estación de trabajo está conectada a

un cable principal llamado bus. Por lo tanto, en efecto, cada estación de

trabajo está conectada directamente a cada otra estación de trabajo de la red.

3.1.2.

Topología de red en estrella: En esta hay un ordenador

central o servidor al que todas las estaciones de trabajo están conectadas

directamente. Cada estación de trabajo esta indirectamente conectada entre sí a

través de la computadora central.

3.1.3.

Topología de red en anillo: Las estaciones de trabajo están

conectadas en una configuración e bucle cerrado. Los pares de estaciones de

trabajo adyacentes están conectadas directamente. Otros pares de estaciones de

trabajo están indirectamente conectados, pasando los datos a través de uno o

más nodos intermedios.

3.1.4.

Topología de red de malla: Emplea cualquiera de dos esquemas,

llamados malla completa o malla parcial. En la topología de malla completa,

cada estación de trabajo está conectada directamente a cada uno de los otros.

En la topología de malla parcial, algunas estaciones de trabajo están

conectadas a todas las demás, y algunas están conectadas solo a los otros nodos

con los que intercambian más datos.

3.1.5.

Topología de red de árbol: Esta utiliza dos o más redes en estrella

conectadas entre sí. Los ordenadores centrales de las redes en estrella están

conectados a un bus principal. Así, una red de árboles es una red de buses de

redes estrella.

3.2.

Topología lógica: Se refiere a la naturaleza de los caminos que

siguen las señales de nodo a nodo. En muchos casos, la topología lógica es la

misma que la topología física. Pero no siempre es así. Por ejemplo, algunas

redes se disponen físicamente en una configuración en estrella, pero funcionan

lógicamente como redes de bus o de anillo.

4.

Medios de transmisión de datos.

Los medios de transmisión son

los elementos por los que se transporta la información, haciendo que llegue con

la menor cantidad de ruido y distorsión a todas las estaciones involucradas en

el proceso de comunicación. A nivel de capo deben permitir mucha flexibilidad

en cuanto a manejo físico del mismo y al incremento del número de estaciones de

manera simple. Existen dos clases principales de medios de transmisión, los

medios guiados o medios físicos, y los medios no guiados o medios inalámbricos.

En el primer tipo existe un medio material por donde se transmite la

información (cableado en general), y el segundo tipo utiliza el aire como medio

de transmisión, es decir, suelen ser sistemas de transmisión inalámbricos.

4.1.

Medios físicos: La característica principal de un medio guiado

es la existencia de un cable consistente en una envoltura de uno o más hilos

conductores eléctricos u ópticos. Entre los medios de transmisión de señal

eléctrica, uno de los parámetros a tener en cuenta es la impedancia

característica, que debe mantenerse en todo el cable para asegurar una correcta

transmisión, y la atenuación del cable, medida en decibelios por unidad de

distancia.

4.1.1.

Par trenzado: Es el medio de transmisión más antiguo. Está

formado por dos hilos de cobre aislado entrelazados en forma helicoidal, uno

para transmisiones de datos y el otro referenciado a tierra. La utilización de

la forma entrelazada tiene por objeto la reducción de la interferencia

eléctrica con respecto a los pares de hilos cercanos, ya que dos cables

paralelos pueden asimilarse a una antena.

4.1.2.

Cable coaxial: El cable coaxial está formado por un núcleo de

cobre rodeado de material aislante y un conductor exterior trenzado denominado

comúnmente malla, se dispone en una estructura concéntrica. Cubriendo a todo el

conjunto encontraremos externamente una cubierta protectora de material

plástico.

4.1.3.

Fibra óptica: Constituida por un núcleo muy fino de fibra de

vidrio circular, que al tener un elevado índice de refracción permite conducir

la energía óptica en su interior. Este núcleo está envuelto por un

recubrimiento opaco que aísla la fibra óptica de posibles interferencias. A

diferencia del caso anterior, la transmisión no es digital sino analógica, por

lo que se necesita disponer de amplificadores que refuercen la señal de forma

periódica. Es el medio ideal si se busca altas velocidades de transmisión, gran

ancho de banda o cubrir largas distancias, pues la luz es más inmune a las

interferencias electromagnéticas y posee tiempos de transición menores.

5.

Tipos de conectores y normas en redes.

El conector utilizado en

cableado de voz y transmisión de datos se llama RJ45. Es una interfaz física

usada para conectar redes de cableado estructurado. Posee ocho pines o

conexiones eléctricas, que normalmente se usan como extremos de cables de par

trenzado. Es utilizada comúnmente con estándares como TIA/EIA-568-B, que define

la disposición de los pines. Su principal aplicación es el uso en cables

de red Ethernet, donde suelen usarse 8 pines (4 pares).

5.1.

Tipos de Conectores RJ45:

5.1.1.

UTP (Unshielded twisted pair): Diseñado para combinarse con

el cable de par trenzado sin blindaje. Son de bajo coste y de fácil uso, pero

producen más errores que otros tipos de conector y tienen limitaciones para

trabajar a grandes distancias sin regeneración de la señal.

5.1.2.

STP (Shielded twisted pair): Diseñado para combinarse con

el cable o par trenzado blindado. Es más caro que la versión sin blindaje y su

impedancia es de 150 Ohmios.

5.1.3.

FTP (Foiled twisted pair): Diseñado para combinarse con el cable de

par trenzado y blindaje global. Mejora la protección frente a interferencias y

su impedancia es de 120 Ohmios.

5.1.4.

SFTP (Screened Fully shielded twisted pair): Diseñado para

combinarse con una versión especial de cable de par trenzado que utiliza

múltiples versiones de protección metálica; es blindado y apantallado.

5.2.

Categoría de conectores RJ45.

5.2.1.

Categoría 5: Fue diseñado originalmente para transmitir a

frecuencias de 100 MHz, proporcionando una velocidad de línea de 100 Mbit/s.

Usa dos pares trenzados (4 contactos) con un rango máximo de 100 metros.

Más tarde se introdujo una especificación “5e“con especificaciones más

ajustadas y estándares, aumentando teóricamente la velocidad hasta 350

Mbit/s. El nuevo estándar también requería nuevos cables para incluir los

cuatro pares trenzados.

5.2.2.

Categoría 6: Fue diseñado como el estándar para Ethernet

Gigabit, capaz de ofrecer velocidades nativas de hasta 1 Gbit/s con una

frecuencia de 250 MHz. Tiene estándares estrictos y una importante

protección mejorada.

5.2.3.

Categoría 6: Dobla la frecuencia hasta 500 MHz y cuenta con

una velocidad de hasta 10 Gbit/s. Es capaz de reducir las interferencias de

ruido a través de una protección basada en láminas, eliminando la

penalización por distancia de cable estando en modo Ethernet Gigabit-10.

5.3.

Normas de redes:

El Comité 802, o proyecto 802,

del Instituto de Ingenieros en Eléctrica y Electrónica (IEEE) definió

los estándares de redes de área local (LAN). La mayoría de los estándares

fueron establecidos por el Comité en los 80´s cuando apenas comenzaban a surgir

las redes entre computadoras personales.

802.1 Definición

Internacional de Redes. Define la relación entre los

estándares 802 del IEEE y el Modelo de Referencia para Interconexión de

Sistemas Abiertos (OSI) de la ISO (Organización Internacional de Estándares).

802.2 Control

de Enlaces Lógicos. Define el protocolo de control de enlaces

lógicos (LLC) del IEEE, el cual asegura que los datos sean transmitidos de

forma confiable por medio del enlace de comunicación. La capa de Datos-Enlace

en el protocolo OSI esta subdividida en las subcapas de Control de Acceso a

Medios (MAC) y de Control de Enlaces Lógicos (LLC).

El protocolo LLC es derivado del protocolo de

Alto nivel para Control de Datos-Enlaces (HDLC) y es similar en su operación.

Nótese que el LLC provee las direcciones de Puntos de Acceso a Servicios

(SAP's), mientras que la subcapa MAC provee la dirección física de red de un

dispositivo. El LLC provee los siguientes servicios:

·

Servicio orientado a la conexión, en el que una

sesión es empezada con un Destino, y terminada cuando la transferencia de datos

se completa. Cada nodo participa activamente en la transmisión, pero sesiones

similares requieren un tiempo de configuración y monitoreo en ambas estaciones.

·

Servicios de reconocimiento orientado a

conexiones. Similares al anterior, del que son reconocidos los paquetes de

transmisión.

·

Servicio de conexión sin reconocimiento. En el

cual no se define una sesión. Los paquetes son puramente enviados a su destino.

Los protocolos de alto nivel son responsables de solicitar el reenvío de

paquetes que se hayan perdido. Este es el servicio normal en redes de área

local (LAN's), por su alta confiabilidad.

802.3 Redes CSMA/CD. El

estándar 802.3 del IEEE (ISO 8802-3), que define cómo opera el método de Acceso

Múltiple con Detección de Colisiones (CSMA/CD) sobre varios medios. El estándar

define la conexión de redes sobre cable coaxial, cable de par trenzado, y

medios de fibra óptica. La tasa de transmisión original es de 10 Mbits/seg,

pero nuevas implementaciones transmiten arriba de los 100 Mbits/seg calidad de

datos en cables de par trenzado.

802.4 Redes

Token Bus. El estándar token bus define esquemas de red de anchos de

banda grandes, usados en la industria de manufactura. Se deriva del Protocolo

de Automatización de Manufactura (MAP). La red implementa el método

token-passing para una transmisión bus. Un token es pasado de una estación a la

siguiente en la red y la estación puede transmitir manteniendo el token. Los

tokens son pasados en orden lógico basado en la dirección del nodo, pero este

orden puede no relacionar la posición física del nodo como se hace en una red

token ring. El estándar no es ampliamente implementado en ambientes LAN.

802.5 Redes

Token Ring. También llamado ANSI 802.1-1985, define los

protocolos de acceso, cableado e interface para la LAN token ring. IBM hizo

popular este estándar. Usa un método de acceso de paso de tokens y es

físicamente conectada en topología estrella, pero lógicamente forma un anillo.

Los nodos son conectados a una unidad de acceso central (concentrador) que

repite las señales de una estación a la siguiente. Las unidades de acceso son

conectadas para expandir la red, que amplía el anillo lógico. La Interface de

Datos en Fibra Distribuida (FDDI) fue basada en el protocolo token ring 802.5,

pero fue desarrollado por el Comité de Acreditación de Estándares (ASC) X3T9. Es

compatible con la capa 802.2 de Control de Enlaces Lógicos y por consiguiente

otros estándares de red 802.

802.6 Redes

de Área Metropolitana (MAN). Define un protocolo de alta

velocidad donde las estaciones enlazadas comparten un bus dual de fibra óptica

usando un método de acceso llamado Bus Dual de Cola Distribuida (DQDB). El bus

dual provee tolerancia de fallos para mantener las conexiones si el bus se

rompe. El estándar MAN está diseñado para proveer servicios de datos, voz y

vídeo en un área metropolitana de aproximadamente 50 kilómetros a tasas de 1.5,

45, y 155 Mbits/seg. DQDB es el protocolo de acceso subyacente para el SMDS (Servicio

de Datos de Multimegabits Switcheados), en el que muchos de los portadores

públicos son ofrecidos como una manera de construir redes privadas en áreas

metropolitanas. El DQDB es una red repetidora que switchea celdas de longitud

fija de 53 bytes; por consiguiente, es compatible con el Ancho de Banda ISDN y

el Modo de Transferencia Asíncrona (ATM). Las celdas son switcheables en la

capa de Control de Enlaces Lógicos.

Los servicios de las MAN son Sin Conexión,

Orientados a Conexión, y/o isócronas (vídeo en tiempo real). El bus tiene una

cantidad de slots de longitud fija en el que son situados los datos para

transmitir sobre el bus. Cualquier estación que necesite transmitir simplemente

sitúa los datos en uno o más slots. Sin embargo, para servir datos isócronos,

los slots en intervalos regulares son reservados para garantizar que los datos

llegan a tiempo y en orden.

802.7 Grupo

Asesor Técnico de Anchos de Banda. Este comité provee consejos

técnicos a otros subcomités en técnicas sobre anchos de banda de redes.

802.8 Grupo

Asesor Técnico de Fibra Óptica. Provee consejo a otros

subcomités en redes por fibra óptica como una alternativa a las redes basadas

en cable de cobre. Los estándares propuestos están todavía bajo desarrollo.

802.9 Redes

Integradas de Datos y Voz. El grupo de trabajo del IEEE 802.9

trabaja en la integración de tráfico de voz, datos y vídeo para las LAN 802 y

Redes Digitales de Servicios Integrados (ISDN's). Los nodos definidos en la

especificación incluyen teléfonos, computadoras y codificadores/decodificadores

de vídeo (codecs). La especificación ha sido llamada Datos y Voz Integrados

(IVD). El servicio provee un flujo multiplexado que puede llevar canales de

información de datos y voz conectando dos estaciones sobre un cable de cobre en

par trenzado. Varios tipos de diferentes de canales son definidos, incluyendo

full duplex de 64 Kbits/seg sin switcheo, circuito switcheado, o canales de

paquete switcheado.

802.10 Grupo

Asesor Técnico de Seguridad en Redes. Este grupo está trabajando en

la definición de un modelo de seguridad estándar que opera sobre una variedad

de redes e incorpora métodos de autenticación y encriptamiento. Los estándares

propuestos están todavía bajo desarrollo en este momento.

802.11 Redes

Inalámbricas. Este comité está definiendo estándares para

redes inalámbricas. Está trabajando en la estandarización de medios como el

radio de espectro de expansión, radio de banda angosta, infrarrojo, y

transmisión sobre líneas de energía. Dos enfoques para redes inalámbricas se han

planeado. En el enfoque distribuido, cada estación de trabajo controla su

acceso a la red. En el enfoque de punto de coordinación, un hub central

enlazado a una red alámbrica controla la transmisión de estaciones de trabajo

inalámbricas.

802.12 Prioridad

de Demanda (100VG-ANYLAN). Este comité está definiendo el estándar

Ethernet de 100 Mbits/seg. Con el método de acceso por Prioridad de Demanda

propuesto por Hewlett Packard y otros vendedores. El cable especificado es un

par trenzado de 4 alambres de cobre y el método de acceso por Prioridad de

Demanda usa un hub central para controlar el acceso al cable. Hay prioridades

disponibles para soportar envío en tiempo real de información multimedia.

5.3.1.

Modelo OSI.

La Organización Internacional

de Estándares (ISO) diseñó el modelo de Interconexión de Sistemas Abiertos

(OSI) como guía para la elaboración de estándares de dispositivos de

computación en redes. Dada la complejidad de los dispositivos de conexión en

red y a su integración para que operen adecuadamente, el modelo OSI incluye

siete capas diferentes, que van desde la capa física, la cual incluye los

cables de red, a la capa de aplicación, que es la interfaz con el software de

aplicación que se está ejecutando.

·

Capa 1. Físico

·

Capa 2. Enlace de datos

·

Capa 3. Red

·

Capa 4. Transporte

·

Capa 5. Sesión

·

Capa 6. Presentación

·

Capa 7. Aplicación

Este modelo establece los

lineamientos para que el software y los dispositivos de diferentes fabricantes

funcionen juntos. Aunque los fabricantes de hardware y los de software para red

son los usuarios principales del modelo OSI, una comprensión general del modelo

llega a resultar muy benéfica para el momento en que se expande la red o se

conectan redes para formar redes de aria amplia WAN.

Las siete capas del modelo OSI

son la física, la de enlace de datos, la de red, la de transporte, la de

sesión, la de presentación y la de aplicación. Las primeras dos capas (física y

enlace de datos) son el hardware que la LAN comprende, como los cables Ethernet

y los adaptadores de red. Las capas 3,4 y 5 (de red, de transporte, y de

sesión) son protocolos de comunicación, como el sistema básico de

entrada/salida de red (NetBIOS), TCP/IP y el protocolo medular NetWare (NCP) de

Novell. Las capas 6 y 7 (de presentación y aplicación) son él NOS que

proporciona servicios y funciones de red al software de aplicación.

Capa

física.

Define la interfaz con el

medio físico, incluyendo el cable de red. La capa física maneja temas elementos

como la intensidad de la señal de red, los voltajes indicados para la señal y

la distancia de los cables. La capa física también maneja los tipos y las

especificaciones de los cables, incluyendo los cables Ethernet 802.3 de

instituto de ingenieros, eléctricos y electrónicos (IEEE) (Thick Ethernet, Thin

Ethernet y UTP), el estándar de interfaz de datos distribuidos por fibra óptica

(FDDI) del instituto nacional de estándares americanos (ANSI) para el cable de

fibra óptica y muchos otros.

Capa

de enlace de datos.

Define el protocolo que

detecta y corrige errores cometidos al transmitir datos por el cable de la red.

La capa de enlace de datos es la causante del flujo de datos de la red, el que

se divide en paquetes o cuadros de información. Cuando un paquete de

información es recibido incorrectamente, la capa de enlace de datos hace que se

reenvíe. La capa de enlace de datos está dividida en dos subcapas: El control

de acceso al medio (MAC) y el control de enlace lógico (LLC). Los puentes

operan en la capa MAC.

Los estándares basados en la

capa de enlace de datos incluyen el estándar de enlace lógico 802.2 de IEEE,

punto a punto (PPP), los estándares de la IEEE para el acceso múltiple con

detección de portadora y detección de colisión (CSMA/CD), el estándar Token

Ring y el estándar ANSI FDDI Token Ring.

Capa

de red.

Define la manera en que se

dirigen los datos de un nodo de red al siguiente. Los estándares que se

requieren a la capa de red incluyen el protocolo de intercambio de paquetes

entre redes (IPX) de Novell, el protocolo Internet (IP) y el protocolo de

entrega de datagramas (DDP) de Apple. El IP es parte del estándar de protocolo

TCP/IP, generado por el Departamento de la Defensa de Estados Unidos y

utilizado en Internet. El DDP fue diseñado para computadoras Apple, como la

Macintosh. Los enrutadores operen en esta capa.

Capa

de transporte.

Proporciona y mantiene el

enlace de comunicaciones. La capa de transporte es la encargada de responder

adecuadamente si el enlace falla o se dificulta su establecimiento. Los

estándares que pertenecen a la capa de transporte incluyen el protocolo de

transporte (TP) de la organización internacional de estándares (ISO) y el

protocolo de intercambio de paquetes en secuencia (SPX) de Novell. Otros

estándares que ejecutan funciones importantes en la capa de transporte incluyen

el protocolo de control de transmisión (TCP) del Departamento de la Defensa,

que es parte de TCP/IP y de NCP de Novell.

Capa

de sesión.

Controla las conexiones de red

entre nodos. La capa de sesión es responsable de la creación, mantenimiento y

terminación de las sesiones de red. El TCP ejecuta funciones importantes en la

capa de sesión, así como hace NCP de Novell.

Capa

de presentación.

Es la encargada del formato de

los datos. La capa de presentación traduce los datos entre formatos específicos

para asegurarse de que los datos sean recibidos en un formato legible para el

dispositivo al que se presenta.

Capa

de aplicación.

Es la más alta definida en el

modelo OSI. La capa de aplicación es la encargada de proporcionar funciones a

las aplicaciones de usuario y al administrador de red, como de proporcionar al

sistema operativo servicios como la transferencia de archivos.

5.3.2.

Modelo TCP/IP

El Protocolo de Control de

Transmisiones/Protocolo Internet (Transmision Control Protocol/Internet

Protocol) es un conjunto de protocolos de comunicaciones desarrollado por la

DARPA (Defense Advanced Research Projects Agency - agencia de proyectos de

investigación avanzada de defensa) para intercomunicar sistemas diferentes. Se

ejecuta en un gran número de computadoras VAX y basadas en UNIX, además es

utilizado por muchos fabricantes de hardware, desde los de computadoras

personales hasta los de macrocomputadoras. Es empleado por numerosas

corporaciones y por casi todas las universidades y organizaciones federales de

los Estados Unidos.

Telnet.

Es un protocolo de

comunicaciones que permite al usuario de una computadora con conexión a

Internet establecer una sesión como terminal remoto de otro sistema de la Red.

Si el usuario no dispone de una cuenta en el ordenador o computadora remota,

puede conectarse como usuario anonymous y acceder a los ficheros de

libre distribución. Muchas máquinas ofrecen servicios de búsqueda en bases de

datos usando este protocolo. En la actualidad se puede acceder a través de

World Wide Web (WWW) a numerosos recursos que antes sólo estaban disponibles

usando TELNET.

FTP

(File Transfer Protocol).

Es un protocolo de

transferencia de archivos que se utiliza en Internet y otras redes para

transmitir archivos. El protocolo asegura que el archivo se transmite sin

errores. El sistema que almacena archivos que se pueden solicitar por FTP se

denomina servidor de FTP. FTP forma parte del conjunto de protocolos TCP/IP,

que permite la comunicación en Internet entre distintos tipos de máquinas y

redes.

SMTP (Simple Message Transfer Protocol).

Se usa para transmitir correo

electrónico. Es transparente por completo para el usuario, pues estos así nunca

se dan cuenta del trabajo del smtp debido a que es un protocolo libre de

problemas.

Kerberos.

Es un protocolo de seguridad

soportado en forma muy amplia. Este utiliza una aplicación especial llamada

servidor de autenticidad para validar las contraseñas y esquemas de encriptado.

Este protocolo es uno de los más seguros.

DNS

(Domain Name Servise).

Permite a una computadora con

un nombre común convertirse en una dirección especial.

SNMP (Simple Network Manager Protocol).

Proporciona mensajes de cola y

reporta problemas a través de una red hacia el administrador, usa el udp como

mecanismo de transporte.

RPC

(Remote Procedure Call).

Es un conjunto de funciones

que permiten a una aplicación comunicarse con otra máquina (servidor). Atiende

funciones de programas, códigos de retorno.

NFS

(Network File System).

Conjunto de protocolos

desarrollados por Sun MicroSystems para permitir a múltiples maquinas tener

acceso a las direcciones de cada una de las tras de manera transparente.

TFTP

(Trivial Ftp).

Es un protocolo de

transferencia de archivos muy sencillo que carece de seguridad. Ejecuta las

mismas tareas que ftp pero usando un udp como protocolo de transporte.

TCP.

Es un protocolo de

comunicación que proporciona transferencia confiable de datos. Es responsable

de ensamblar los datos pasados de aplicaciones de capas superiores hacia

paquetes estándar y asegurar que los datos se transfieran en forma segura.

6. Estructura

de redes.

Cuando se diseña una red de

ordenadores, es necesario dar respuesta a lo siguiente: ¿Hay que transmitir un

único medio de transmisión? ¿Cómo distinguir un equipo conectado a la red de

otro? ¿Qué tipo de información se va a transmitir? ¿Se manejara información

confidencial? La Estructura de una red viene definida por tres características

fundamentales:

·

Topología: la

topología de una red es la organización de su cableado, ya que define la

configuración básica de la interconexión de estaciones y, en algunos casos, el

camino de una transmisión de datos sobre el cable.

·

Método

de acceso a la red: todas las redes que poseen un medio compartido

para transmitir la información, necesitan ponerse de acuerdo a la hora de

enviar información, ya que no pueden hacerlo a la vez. En este caso, si dos

estaciones transmiten a la vez en la misma frecuencia, la señal recogida en los

receptores será una mezcla de las dos. Para las redes que no posean un medio

compartido, el método de acceso al cable es trivial y no es necesario llevar a

cabo ningún control para transmitir.

·

Protocolos

de comunicaciones: Son las reglas y procedimientos

utilizados en una red para realizar la comunicación. Esas reglas tienen en

cuenta el método utilizado para corregir errores, establecer una comunicación,

etc.

Aunque a primera vista parezca

que el diseño de un sistema de comunicación parece simple, cuando se aborda

resulta mucho más complejo, ya que es necesario resolver una serie de

problemas. Algunos de los problemas más importantes a los que se enfrentan los

diseñadores de redes de comunicaciones son:

·

Encaminamiento: cuando existen diferentes rutas

posibles entre el origen y el destino (si la red tiene una topología de malla o

irregular), se debe elegir una de ellas (normalmente, la más corta o la que

tenga un tráfico menor).

·

Direccionamiento: puesto que una red

normalmente tiene muchos ordenadores conectados, se requiere un mecanismo para

que un proceso (programa en ejecución) en una máquina especifique con quién

quiere comunicarse. Como consecuencia de tener varios destinos, se necesita

alguna forma de direccionamiento que permita determinar un destino específico.

·

Acceso al medio: en las redes donde existe un

medio de comunicación de difusión, debe existir algún mecanismo que controle el

orden de transmisión de los interlocutores. De no ser así, todas las

transmisiones se interfieren y no es posible llevar a cabo una comunicación en

óptimas condiciones. El control de acceso al medio en una red es muy similar a

una comunicación mediante walkie-talkie, donde los dos interlocutores deben

evitar hablar a la vez o se producirá una colisión. Esta situación es

indeseable en las redes que usan un medio compartido, ya que los mensajes se

mezclan y resulta imposible interpretarlos.

·

Saturación del receptor: esta cuestión suele

plantearse en todos los niveles de la arquitectura y consiste en que un emisor

rápido pueda saturar a un receptor lento. En determinadas condiciones, el

proceso en el otro extremo necesita un tiempo para procesar la información que

le llega. Si ese tiempo es demasiado grande en comparación con la velocidad con

la que le llega la información, será posible que se pierdan datos. Una posible

solución a este problema consiste en que el receptor envíe un mensaje al emisor

indicándole que está listo para recibir más datos.

·

Mantenimiento del orden: algunas redes de

transmisión de datos desordenan los mensajes que envían, de forma que, si los

mensajes se envían en una secuencia determinada, no se asegura que lleguen en

esa misma secuencia. Para solucionar esto, el protocolo debe incorporar un

mecanismo que le permita volver a ordenar los mensajes en el destino. Este

mecanismo puede ser la numeración de los fragmentos, por ejemplo.

·

Control de errores: todas las redes de

comunicación de datos transmiten la información con una pequeña tasa de error,

que en ningún caso es nula. Esto se debe a que los medios de transmisión son

imperfectos. Tanto emisor como receptor deben ponerse de acuerdo a la hora de

establecer qué mecanismos se van a utilizar para detectar y corregir errores, y

si se va a notificar al emisor que los mensajes llegan correctamente.

·

Multiplexación: en determinadas condiciones, la

red puede tener tramos en los que existe un único medio de transmisión que, por

cuestiones económicas, debe ser compartido por diferentes comunicaciones que no

tienen relación entre sí. Así, el protocolo deberá asegurar que todas las

comunicaciones que comparten el mismo medio no se interfieran entre sí.

Los primeros ingenieros de

comunicaciones se dieron cuenta de que el proceso de comunicación entre

computadoras se podía dividir en capas, y de que abordar cada una de estas

capas por separado facilitaba enormemente la tarea de diseño de protocolos y

estándares para redes. Al ocuparse cada una de las capas de ciertos aspectos

concretos del proceso de comunicación, se libera de tales aspectos al resto de

las capas, simplificando así el diseño de la

red.

7. Protocolos

de Comunicación en Redes.

Los protocolos de red son un

conjunto de reglas que gobiernan la comunicación entre dispositivos que están conectados

en una red. Dichas reglas se constituyen de instrucciones que permiten a los

dispositivos identificarse y conectarse entre sí, además de aplicar reglas de

formateo, para que los mensajes viajen de la forma adecuada de principio a fin.

Dichas reglas de formateo determinan si los datos son recibidos correctamente o

si son rechazados o ha habido algún tipo de problema en la transferencia de

información. (Varios de estos protocolos ya fueron mencionados en la pregunta

anterior en la parte de “normas” puesto que fueron establecidos por las nomas

ISO , en esta pregunta estarán separadas según la capa donde trabajen

incluyendo una explicación más detallada).

7.1. Protocolos de la capa de acceso al medio.

7.1.1. ARP (Adress Resolution Protocol): El

protocolo ARP para redes IPv4 es uno de los protocolos fundamentales de

Internet y de las redes locales. Este protocolo también trabaja junto con el

protocolo IP para mapear direcciones IP en relación a las direcciones de

hardware utilizados por un protocolo de enlace datos. A estas direcciones de

hardware se las denominan direcciones MAC. Estas direcciones sirven de

código de identificación para cada una de las interfaces de red de los

dispositivos. ARP opera en el medio de la capa de red y la capa de acceso al

medio (si consideramos al modelo TCP/IP). Este protocolo se aplica cuando se utiliza

el protocolo IP sobre Ethernet.

7.2.

Protocolos de la capa de red.

7.2.1. Internet Protocol (IP): El protocolo de IP es un estándar con especificaciones respecto a cómo deben funcionar los dispositivos conectados que se encuentran en Internet. Por un par de razones: el direccionamiento y el routing. El direccionamiento consiste en asegurar que cualquier dispositivo conectado a una determinada red cuente con una dirección de IP única. Así, se podrá conocer al origen y el destino de los datos en tránsito. Por otro, lado el routing determina el camino por el cual el tráfico debe transitar teniendo como base la dirección IP. La tarea de routing es realizada mediante los routers, no solamente el que tenemos en nuestro hogar, sino los routers de los operadores. A su vez, varios protocolos interactúan con IP para posibilitar la comunicación en cualquier red.

7.3.

Protocolos de la capa de transporte.

7.3.1.

Transmission Control Protocol (TCP): TCP se encarga de garantizar

que los datos se transmitan de manera adecuada a través de internet. Su función

principal es asegurar que el tráfico llegue a destino de una manera confiable. Esta

característica de confiabilidad no es posible lograrla únicamente mediante IP.

Otras funciones de TCP son:

·

Que no se pierdan los paquetes de datos.

·

Control del orden de los paquetes de datos.

·

Control de una posible saturación que se llegue

a experimentar.

·

Prevención de duplicado de paquetes.

7.3.2. User Datagram Protocol (UDP): A diferencia del protocolo TCP. UDP no es tan confiable. Este no cuenta con posibilidad de realizar revisiones en búsqueda de errores o correcciones de transmisiones de datos. Sin embargo, hay ciertas aplicaciones en donde UDP es más factible de utilizar en vez de TCP. Un ejemplo de esto es una sesión de juegos en línea, en donde UDP permite que los paquetes de datos se descarten sin posibilidad de reintentos.

7.4.

Protocolos de la capa de aplicación.

7.4.1.

Hypertext Transfer Protocol (HTTP): Es el protocolo que permite

que los navegadores y servidores web se comuniquen adecuadamente. Este es

utilizado por navegadores web para solicitar archivos HTML de parte de los

servidores remotos. Así, los usuarios podrán interactuar con dichos archivos mediante

la visualización de las páginas web que cuentan con imágenes, música, vídeos,

texto, etc.

El protocolo HTTP tiene como

base a TCP, el cual implementa un modelo de comunicación cliente-servidor.

Existen tres tipos de mensajes que HTTP utiliza:

·

HTTP GET: Se envía un mensaje al servidor

que contiene una URL con o sin parámetros. El servidor responde retornando una

página web al navegador, el cual es visible por el usuario solicitante.

·

HTTP POST: Se envía un mensaje al servidor

que contiene datos en la sección «body» de la solicitud. Esto es hecho para

evitar el envío de datos a través de la propia URL. Así como sucede con el HTTP

GET.

·

HTTP HEAD: Aquí se hace énfasis en la

respuesta por parte del servidor. Este mensaje restringe lo que el servidor

responde para que solamente responda con la información de la cabecera.

No debemos olvidar el

protocolo HTTPS, el cual nos proporciona seguridad punto a punto (entre el

cliente y el servidor web). El protocolo HTTPS utiliza el protocolo TLS

(Transport Layer Security) que también utiliza TCP por encima.

7.4.2.

Domain Name System (DNS): Es el servicio encargado de traducir/interpretar

nombres de dominio a direcciones IP. Recordemos que los nombres de dominio

se constituyen en base a caracteres alfabéticos (letras), los cuales son más

fáciles de recordar. Para el usuario, es más fácil recordar un nombre que una

serie numérica de cierta longitud. Sin embargo, Internet en general funciona en

gran parte mediante las direcciones de IP. Siempre y cuando introduzcas un

nombre de dominio en tu navegador, un servicio DNS recibe esa información para

interpretarla y permitir la visualización de la página web deseada.

7.4.3.

File Transfer Protocol (FTP): El protocolo FTP es

utilizado para compartir archivos entre dos ordenadores. Así como el protocolo

HTTP, FTP implementa el modelo cliente-servidor. Para que se pueda ejecutar

FTP, se debe lanzar el cliente FTP y conectar a un servidor remoto que cuente

con un software del mismo protocolo. Una vez que la conexión se ha establecido,

se deben descargar los archivos elegidos de parte del servidor FTP.

7.4.4.

Post-Office Protocol Version 3 (POP3): Es un protocolo estándar de

Internet es utilizado por los distintos clientes de correo electrónico. Se

utiliza para poder recibir correos de parte de un servidor remoto a través de

una conexión TCP/IP. Haciendo un poco de historia, POP3 ha sido concebido por

primera vez en el año 1984 y se ha vuelto uno de los más populares. Es

utilizado por prácticamente el total de los clientes de correo electrónico conocidos,

es simple de configurar, operar y mantener.

En la mayoría de los casos,

los servidores de correo electrónico son ofrecidos y alojados por parte de los

ISP. Si fuese así, dicho proveedor debe de facilitarte los datos para poder

configurar correctamente tu cliente de correo electrónico.

7.4.5.

Internet Message Access Protocol (IMAP): Es un estándar para el acceso

a correos electrónicos alojados en un servidor web, mediante un cliente de

correo electrónico local. Para establecer las conexiones de comunicación,

utiliza el protocolo de la capa de transporte TCP. Lo cual permite el uso de un

servidor remoto de correo electrónico.

7.4.6.

Simple Mail Transfer Protocol (SMTP): Este protocolo es considerado

como uno de los servicios más valiosos de internet. La mayoría de los sistemas

que funcionan a través de internet se valen de SMTP como método para enviar y

transferir correos electrónicos.

Bibliografía

por preguntas:

1. http://www.edificacion.upm.es/informatica/documentos/redes.pdf

http://cidecame.uaeh.edu.mx/lcc/mapa/PROYECTO/libro27/136_tipos_de_redes_lan_man_wan.html

2.

http://cidecame.uaeh.edu.mx/lcc/mapa/PROYECTO/libro27/136_tipos_de_redes_lan_man_wan.html

3.

http://estudiantes.iems.edu.mx/cired/html/articulos/politicainformactica/topologias.html

https://searchdatacenter.techtarget.com/es/definicion/Topologia-de-red

4.

https://www.uv.es/rosado/courses/sid/Capitulo2_rev0.pdf

5.

https://bricoladores.simonelectric.com/bid/388182/conectores-de-voz-y-datos-tipos-y-categor-as

https://tecnologia-facil.com/que-es/todos-los-tipos-conectores/

6.

https://moteje-de-ciber-cafe.webnode.es/products/normas-y-estandares-de-redes/

https://ofimaticabasica1013.wordpress.com/2018/02/17/normas-de-la-red/

https://planificacionadministracionredes.readthedocs.io/es/latest/Tema02/Teoria.html

7. https://www.redeszone.net/tutoriales/internet/protocolos-basicos-redes/

Comentarios

Publicar un comentario